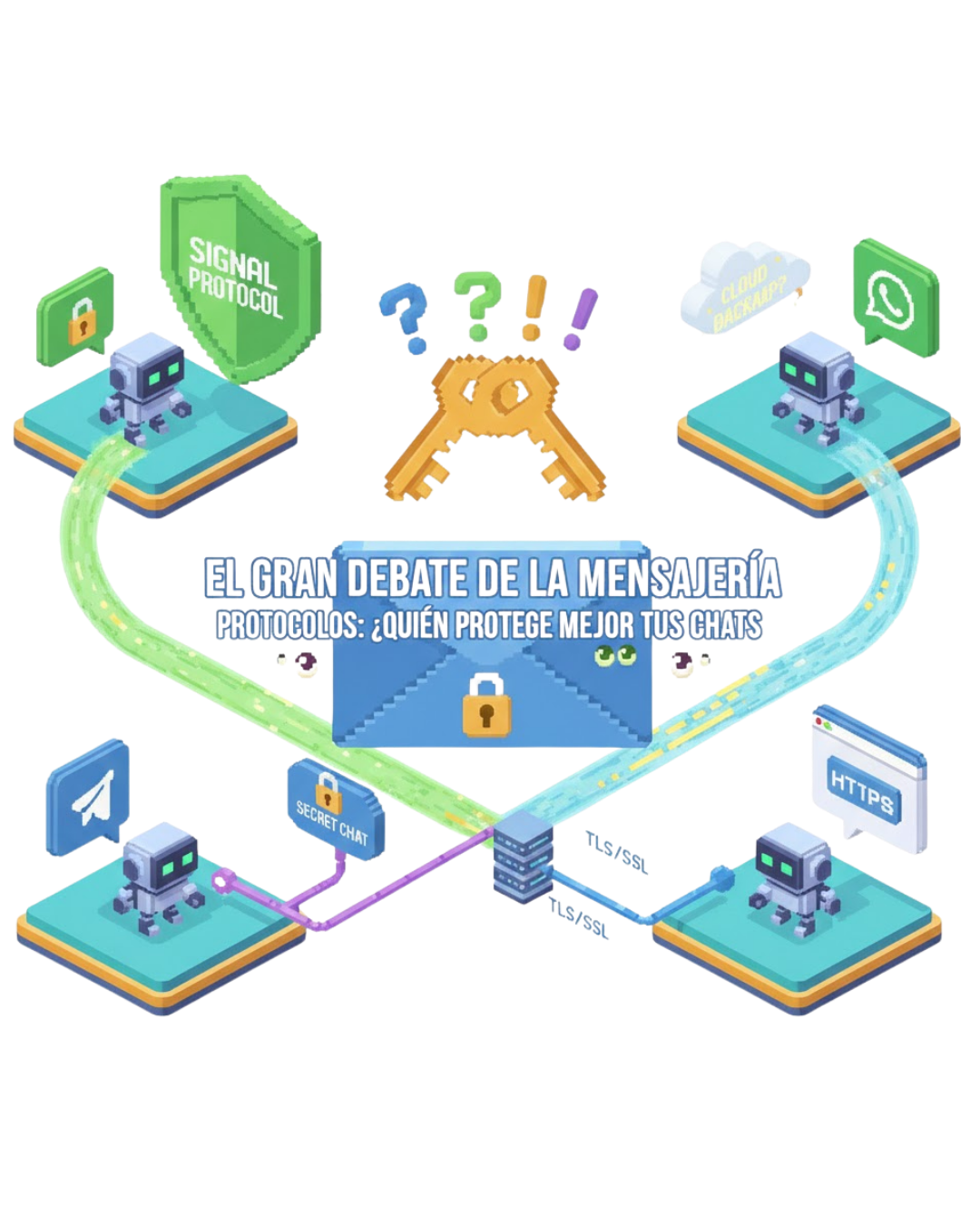

El Gran Debate Secreto de tus Chats: ¿Quién Protege Mejor tus Mensajes? (Un Análisis Amistoso de Protocolos)

¿Alguna vez te has preguntado por qué algunas apps de mensajería se sienten más seguras que otras? ¿O qué significa realmente eso de "cifrado de extremo a extremo"? En la…